OpenClaw安全配置终极指南:最佳实践与风险规避策略

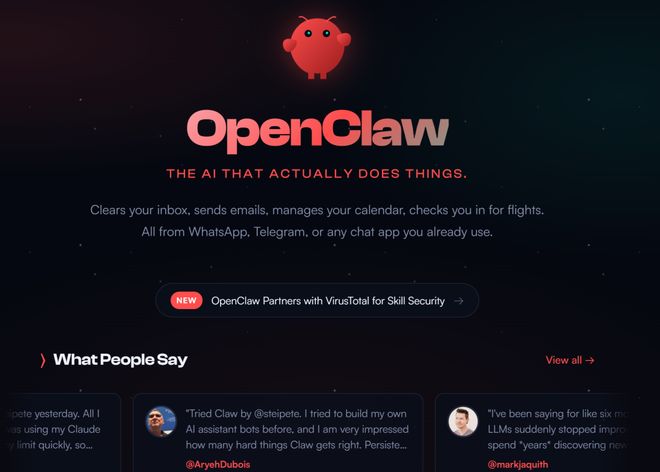

OpenClaw: 真正帮你完成任务的 AI 助手 | 开源 AI 自动化工具。

在开源与商业软件并存的生态中,OpenClaw作为一款高度可定制的工具或框架(注:根据该关键词的通用语境,可能指代某种基于Claw架构的开放平台或服务),其安全配置直接关系到数据的完整性与系统的鲁棒性。许多用户在使用OpenClaw时,往往因默认配置或经验主义的疏漏,埋下安全漏洞。本文旨在梳理一套可落地的安全配置最佳实践,帮助开发者和运维人员构建更坚固的防线。

一、权限管理的精细化:最小权限原则

OpenClaw的安全基石在于权限控制。首先,必须摒弃“超级管理员账户直连”的习惯。最佳实践是创建专有服务账户(Service Account),并严格限定其权限范围。例如,若OpenClaw只需读取特定数据表,则其数据库连接用户不应赋予“写入”或“删除”权限。在Linux环境下,应通过`/etc/sudoers`或容器化中的securityContext限制其系统调用能力。此外,对用户的角色划分(Admin、Editor、Viewer)需严格执行,避免“一人多权”导致的权限扩散。定期审计用户列表,移除僵尸账号,是防止横向移动的关键。

二、网络安全隔离:从端口到隧道

OpenClaw通常监听特定端口(如8080或8443)来提供服务。安全配置的第一步,是在防火墙层面明确“白名单”策略:仅允许可信IP段访问,同时关闭不必要的端口和服务。对于公开部署的实例,必须强制启用HTTPS(TLS 1.2+)并配置正向代理(如Nginx反代)来隐藏后端真实地址。更高级的实践包括使用mTLS(双向TLS)进行服务间认证,以及将OpenClaw封装在VPN或WireGuard隧道内部,避免其直接暴露于公网。务必禁用默认的HTTP重定向漏洞,并配置严格的HSTS头。

三、数据加密与秘密管理:告别硬编码

这是最常见的薄弱环节。OpenClaw配置文件中出现的数据库密码、API密钥、JWT签名密钥等敏感信息,必须通过外部Secret Manager(如HashiCorp Vault、AWS Secrets Manager)或环境变量注入。绝对禁止将明文凭证提交到Git仓库。在存储层面,对于用户敏感数据,应在应用层进行加密(AES-256-GCM),并妥善管理加密密钥的轮换周期。同时,开启所有传输链路的加密,包括Redis、RabbitMQ等中间件的连接。

四、日志监控与异常告警:被动防御的主动化

即使做了以上配置,仍需假设“防守可能被突破”。因此,全面且无遗漏的日志审计是安全配置的最后一环。OpenClaw应记录所有管理操作、权限变更、认证失败尝试以及异常的错误栈。关键日志需要实时聚合到SIEM系统(如ELK、Splunk)。配置告警规则至关重要:例如,当5分钟内连续出现10次401错误时,立即触发通知。这有助于快速识别暴力破解或扫描行为。同时,对日志数据的访问权限也要加以控制,防止攻击者“抹去踪迹”。

五、持续更新与补丁管理:忽略的致命伤

许多安全事件源于已知漏洞的利用。OpenClaw项目社区如果发布更新,通常包含针对CVE(通用漏洞披露)的修复。最佳实践是订阅官方安全公告,并建立自动化的CICD管道来定期检查并部署补丁。对于无法立即升级的实例,应采用虚拟补丁(如WAF规则)进行临时防护,同时制定回滚计划。另外,注意依赖链的安全:不仅仅是OpenClaw本身,其依赖的开源库(如Log4j、Spring框架等)也需纳入版本管理视野。

结语:配置即代码,安全即习惯

OpenClaw的安全配置并非一次性任务,而是一个持续动态的过程。通过权限收敛、网络隔离、加密实践、监控告警和版本更新的五位一体策略,可以显著降低被攻击的风险面。强烈建议团队将上述配置纳入基础设施即代码(IaC)模板中,确保每一个新部署的环境都默认具备高安全基线。记住,最安全的系统,往往源于最严谨的习惯与最朴素的“最小化”原则。